Twee nieuwe kwetsbaarheden zorgen voor paniek bij chip- en processor-fabrikanten. Kwaadwillenden kunnen met een stukje code ongemerkt meekijken met wat je typt en bekijkt op je computer, smartphone of tablet. Dit moet je weten over Meltdown en Spectre.

Twee grote kwetsbaarheden

Meltdown en Spectre maken het beide mogelijk om gegevens uit het geheugen en de kernel uit te lezen. Zo kunnen wachtwoorden, privé sleutels en andere persoonlijke gegevens uitgelezen worden. In het geval van Meltdown zijn voornamelijk processoren van Intel met speculative execution vanaf 1995 kwetsbaar. Bij Spectre zijn een groter aantal processoren kwetsbaar waaronder ARM, Intel en AMD CPUs.

Bij speculative execution worden berekeningen voorspeld en op de processor uitgevoerd. Is het resultaat van zo’n berekening nodig voor het programma dan wordt deze gebruikt en anders verdwijnt dit resultaat weer. Dit voorspelde resultaat is door de kwetsbaarheid uit te lezen. Door het voorspellen en alvast klaarzetten van het antwoord wordt een performance boost behaald.

In het geval van Spectre is het mogelijk om vanuit een ander proces, bijvoorbeeld een browser, een deel van het geheugen van een ander proces uit te lezen. Hierdoor kan je als kwaadwillende bijvoorbeeld wachtwoorden en andere privé gegevens achterhalen. Ook zou de aanval moeilijk te detecteren en op te lossen zijn. Waarschijnlijk moet de processor architectuur worden herzien om Spectre volledig op te lossen.

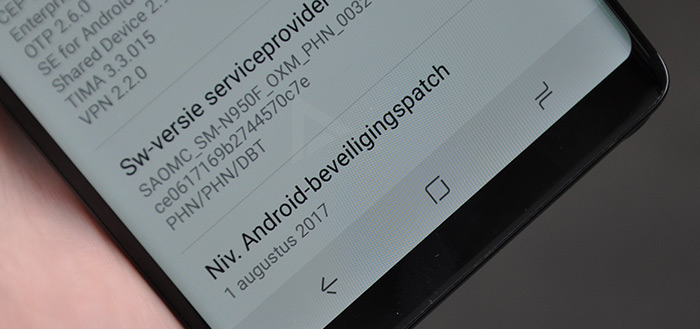

Android

Bij Google zijn de kwetsbaarheden bekend onder drie CVE-nummers; CVE-2017-5753, CVE-2017-5715 en CVE-2017-5754. Google geeft aan dat het gebruikmaken van de kwetsbaarheden erg lastig zal zijn op Android maar niet onmogelijk. In de januari patch van 2018 zijn een aantal patches opgenomen die de mogelijkheid tot het misbruiken van Spectre en Meltdown enigszins moeten bemoeilijken. Deze patch is in december verzonden naar alle fabrikanten. Gebruikers met een Google Pixel of Nexus telefoon die in aanmerking komt voor updates wordt geadviseerd de januari update te installeren.

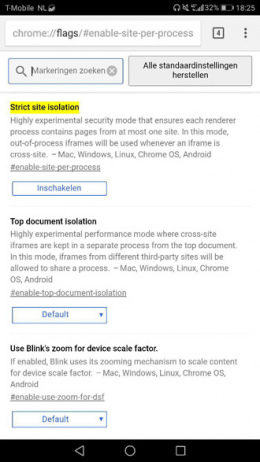

Google Chrome

Omdat ook Google Chrome kwetsbaar is voor de Spectre-aanval kun je jezelf inmiddels hiertegen beschermen. Door het inschakelen van een site isolatie functie in de browser. Dit gaat echter wel ten koste van wat snelheid. Surf in Chrome naar chrome://flags/#enable-site-per-process en schakel daar strict site isolation in. Na het inschakelen van deze functie dien je de browser opnieuw op te starten. Google Chrome 64 zou meer bescherming moeten bieden tegen Spectre, die versie staat voor eind deze maand gepland.